Active Directory Forest schnell und funktionsfähig wiederherstellen

Nichts geht in der professionellen Windows-Umgebung, wenn das Active Directory Forest nicht mehr funktioniert. Unter dem Zeitdruck nach einem Ausfall… Mehr lesen

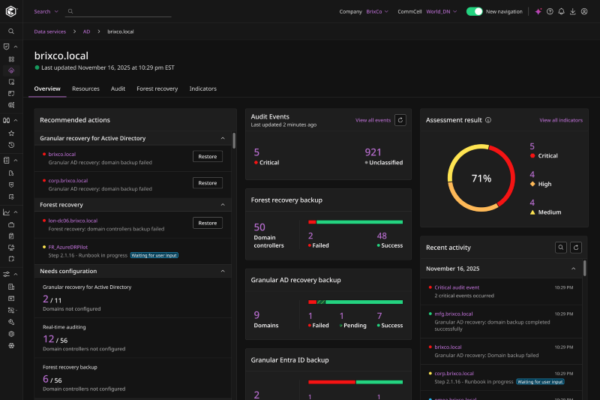

Schwer erkennbare Bedrohungen im Active Directory (AD) aufspüren, schädliche Änderungen automatisch protokollieren und den Verzeichnisdienst schnell auf einen vertrauenswürdigen, sauberen Zustand zurücksetzen – diese Aktionen sind laut Commvault über „Active Directory Forest Recovery“ machbar. IT-Teams können nun ihre Pläne zur Wiederherstellung des AD im Vorfeld testen,… Weiterlesen

Nichts geht in der professionellen Windows-Umgebung, wenn das Active Directory Forest nicht mehr funktioniert. Unter dem Zeitdruck nach einem Ausfall… Mehr lesen

Wie den Schiedsrichter beim Fußball betrachten viele Unternehmen das Thema Identity Management und Administration (IGA): Trifft der Schiedsrichter die richtigen… Mehr lesen

Schatten-Administrator-Konten sind Benutzerkonten mit zu hohen Berechtigungen, die versehentlich zugewiesen wurden. Kompromittiert ein Hacker ein Schatten-Admin-Konto, stellt dies ein hohes… Mehr lesen

Die Absicherung des Active Directory (AD) um Funktionen zur effizienten Erkennung von identitätsbasierten Angriffen auf den Domain Controller ermöglicht Attivo… Mehr lesen

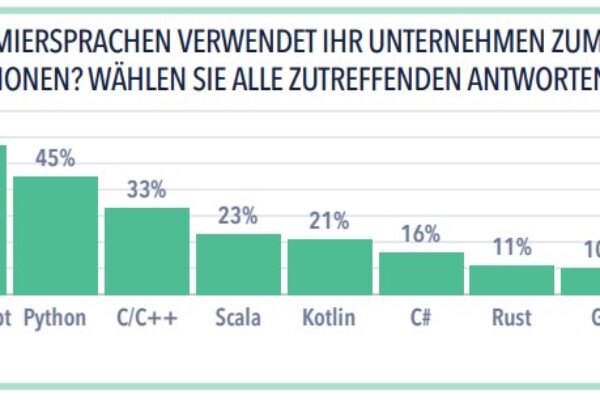

Der State of Java Survey & Report 2026 zeigt: Unternehmen richten sich strategisch auf die Nutzung von Java als grundlegende Sprache für die KI-Entwicklung aus. Zudem beschleunigen sie ihre Migration weg von Oracle Java aufgrund von Bedenken hinsichtlich Preisgestaltung und Lizenzierung. (mehr …) Weiterlesen

Die Zeit der überschwänglichen Begeisterung für KI ist vorbei. Unternehmen werden im Jahr 2026 viel realistischer damit umgehen, welche KI-Projekte… Mehr lesen

Unternehmen konzentrieren sich bei der Bekämpfung der Secrets Exposure auf die Repositories ihrer Anwendungen und ihre CI/CD-Pipelines. Doch die Gefahr… Mehr lesen

Künstliche Intelligenz in Form autonomer Agenten gewinnt an Bedeutung: Lernfähige Systeme, die sich an wechselnde Bedingungen anpassen und eigenständig Entscheidungen… Mehr lesen

Beim „VAST AI Operating System“ handelt es sich um eine Plattform, die speziell dafür entwickelt wurde, die nächste Welle von… Mehr lesen

Wenn der „Blitz“ einschlägt werden meist elektronische Geräte wie PCs, Switches und Router in Mitleidenschaft gezogen. Geräte, die permanent mit dem Stromnetz verbunden sind, gelten als besonders gefährdet. Noch höher ist die Wahrscheinlichkeit eines Ausfalls, wenn mehrere Wege vorhanden sind, auf denen eine Überspannung in das… Weiterlesen

Das Augenmerk der Systembetreuer liegt im Netzwerkbereich oftmals auf den sicherheitskritischen Komponenten und den Endpoints. Denn Fehler oder Sicherheitslücken an… Mehr lesen

Früher oder später reicht die Festplattenkapazität auf einzelnen Arbeitsstationen nicht mehr aus. In diesen Fällen setzten die Systembetreuer auf einen… Mehr lesen

Beim Thema „Endpoint Security“ müssen die Administratoren nicht nur die Software im Blick behalten, sondern es gilt auch die Clients… Mehr lesen

Mobilgeräte wie Notebooks, Tablets und Smartphones sind aus dem Arbeitsalltag (kaum) mehr wegzudenken. Telefonische Erreichbarkeit und die Möglichkeit Chat-Nachrichten und… Mehr lesen

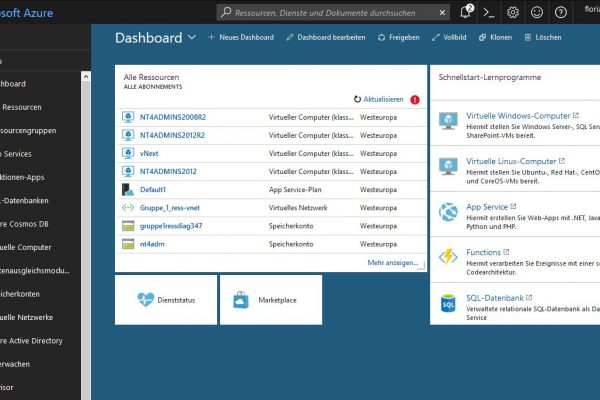

Oftmals möchten die Systembetreuer bestehende virtuelle Maschinen (VMs) im Format VHD (Virtual Hard Disk) beziehungsweise VHDX auch unter Microsofts Cloud-Plattform „Azure“ nutzen. Werden diese Abbilddateien in der grafischen Azure-Verwaltungsoberfläche (via Webbrowser) hochgeladen, und in dieser GUI auch als virtuelle Festplatte für eine frische VMs definiert, kommt… Weiterlesen

Serveradressen und Ports lassen sich mit der Windows-Powershell in einem „Rutsch“ scannen – passende Funktionen vorausgesetzt. (mehr …) Mehr lesen

Verwaiste Konten im Active Directory (AD) stellen ein Sicherheitsrisiko dar. Schließlich könnten Angreifer in Besitz der Anmeldeinformation kommen. Zudem können… Mehr lesen

Um Informationen wie Strings, Passwörter oder sonstige Objekte in der Powershell zu verschlüsseln, stehen drei unterschiedliche Powershell-Funktionen bereit. Zum einen… Mehr lesen

Die meisten Verwaltungsaufgaben im Bereich Hyper-V können die Systembetreuer über den Hyper-V-Manager erledigen. Beim Einsatz von Hyper-V-Clustern müssen die Verantwortlichen… Mehr lesen

Quantensichere Architekturen sind gefragt. Daher werden die Security-Lösungen von Kobil mit hybrider Kryptografie ausgestattet und sind damit laut Hersteller „Quantum-ready“. Die Ankündigung erfolgte im Rahmen des World Quantum Day am 14. April 2026. Der internationale Aktionstag soll das öffentliche Bewusstsein für Quantentechnologie und Quantenwissenschaft fördern. (mehr …) Weiterlesen

Die Nutzungsbarrieren durch Unterstützung von Multi-Tab-Browsing, sicheren Datei-Uploads/Downloads und KeeperAI-Bedrohungserkennung innerhalb privilegierter Vault-Sitzungen – diese Funktionalitäten hat Keeper Security angekündigt.… Mehr lesen

Das Threat-Labs-Team von Jamf hat eine neue Angriffsmethode identifiziert, die den ClickFix-Ansatz nutzt. Dabei wird jedoch, nicht wie für diesen… Mehr lesen

Die gemeldeten Vorfälle, von denen Snowflake-Kunden betroffen sind, veranschaulichen ein wiederkehrendes Muster in der modernen Cloud-Sicherheit: die Ausnutzung vertrauenswürdiger Integrationen… Mehr lesen

Cloud Computing ist essenziell für die Digitalisierung von Wirtschaft, Verwaltung und Gesellschaft. Um die Potenziale dieser Technologie sicher nutzen zu… Mehr lesen

Im KI-Zeitalter ist die Netzwerkmodernisierung nicht nur ein technisches Upgrade, sie ist vielmehr ein strategischer Wendepunkt. Doch wie können Unternehmen mit KI-fähigen Netzwerken Innovationen vorantreiben, Risiken minimieren und ihren Geschäftserfolg messbar steigern? (mehr …) Weiterlesen

Das Jahr 2026 eröffnet Unternehmen viele neue Chancen – angetrieben durch Technologien, die die IT-Landschaft grundlegend verändern werden. Fortschritte in… Mehr lesen

Als IT-War-Room werden Räume oder virtuelle Meetings bezeichnet, in denen IT-Teams funktionsübergreifend zusammenkommen, um schnell und effektiv auf IT-Vorfälle und… Mehr lesen

So praktisch es ist, den Datenverkehr für die tägliche Arbeit über verschiedene Cloud-Anwendungen laufen zu lassen, so komplex ist die… Mehr lesen

Verteilte Infrastrukturen, neue Geschäftsanforderungen und gestiegene Cyber-Gefahren treiben die Netzwerk-Transformation voran. Doch die meisten Unternehmen sehen das Netzwerk nach wie… Mehr lesen

Am 31. März steht wieder der weltweite Tag des Backups an – ein Datum, das IT-Verantwortlichen traditionell als sanfter Anstoß dient, ihre Datensicherungsstrategien zu überprüfen. Im Jahr 2026 verschieben sich jedoch die Herausforderungen grundlegend. Unternehmen sichern nicht mehr nur ihre Daten, sondern schützen das Lebenselixier des… Weiterlesen

KI-Skills können bösartigen Payload ausspielen – dabei sind Skills „Programme“, die definieren, was eine Künstliche Intelligenz im Namen des Nutzers… Mehr lesen

Automatisierung ist heute kein einheitliches Konzept mehr. Bei der Arbeit mit Daten können Unternehmen zwischen klassischen, regelbasierten Workflows, generativer Künstlicher… Mehr lesen

Sein Managed-Detection-and-Response-(MDR)-Serviceangebot hat Watchguard um Open MDR ergänzt und hebt bisherige Grenzen der 24/7-Erkennung und -Reaktion auf. Managed Service Provider… Mehr lesen

KI muss 2026 in vielen Unternehmen erwachsen werden. Mit dem Ende der Experimentierphase rücken Fragen in den Mittelpunkt, die über… Mehr lesen

Die Cloud Native Computing Foundation (CNCF) hat in diesem Jahr eine völlig neue, an mehreren Standorten stattfindende Veranstaltung ins Leben gerufen: Der Agentics Day, der sich ganz den KI-Agenten auf Kubernetes widmet. Wenn die CNCF ein eigenes Event für etwas organisiert, bedeutet das nur eines: Das… Weiterlesen

Eine Kombination aus Datensouveränität, Resilienz, Skalierbarkeit sowie Hoheit über anfallende Kosten und das alles ohne Abhängigkeit von Hyperscaler-Diensten verspricht der… Mehr lesen

Die Kubernetes Access Matrix zeigt jede zugelassene und abgelehnte Regel innerhalb von Kubernetes-Clustern auf. Als visuelle Echtzeit-Übersicht ermöglicht sie es… Mehr lesen

Das Betriebssystem VAST AI OS wird NVIDIA-Bibliotheken zur Beschleunigung von Compute wie auch von Datenservices für Vektorsuche, Realtime-SQL und Agentic-Anwendungen… Mehr lesen

Der KI-Betrieb auf Kubernetes erfordert den Aufbau zuverlässiger Engineering-Stacks. Denn GPU-Ausfälle werden zum Problem. Bei 25.000 GPUs fällt die Hardware… Mehr lesen

Am 29. Oktober 2025 kam es zu einem schwerwiegenden Ausfall bei Microsoft Azure. Ein Fehler im globalen Content Delivery Network „Azure Front Door“ führte zu DNS-Problemen, Timeouts und Störungen bei zentralen Diensten wie Microsoft 365, Outlook, Teams und Xbox Live. (mehr …) Weiterlesen

Mit Windows 11 stellt Microsoft ein Betriebssystem mit Funktionalitäten zur Verfügung, die sowohl Einzelnutzern, als auch Unternehmen eine Reihe potenzieller… Mehr lesen

Windows 365 bietet die Möglichkeit, Windows 10 oder Windows 11 (wenn es im Laufe dieses Jahres allgemein verfügbar ist) für… Mehr lesen

Die Aussage war eindeutig: Eigentlich hatte Microsoft vor nicht allzu langer Zeit verlauten lassen, dass Windows 10 „das letzte Windows-System“… Mehr lesen

Das Arbeiten aus dem Homeoffice wird uns auch in diesem Jahr nicht los lassen. Da die Systeme sich nicht innerhalb… Mehr lesen

Künstliche Intelligenz stellt Rechenzentren vor eine grundlegende infrastrukturelle Herausforderung. Jede neue GPU-Generation bringt zwar mehr Rechenleistung, aber auch mehr Abwärme mit sich. Das zwingt Rechenzentrumsbetreiber zum Umstieg auf Flüssigkeitskühlung. Die GPU-Generationen von NVIDIA machen den Trend greifbar: vom Modell V100 mit 300 Watt bis zum B200-Chip… Weiterlesen

Mit der Einführung von Windows Server 2025 profitieren Unternehmen von den neuesten Sicherheitsstandards und Funktionen. So lautet die Aussage von… Mehr lesen

Bei der kostenlosen Diagnose von Datenverlustfällen im Labor der CBL Datenrettung fallen immer wieder zweifelhafte bis eindeutig gefälschte Festplatten und… Mehr lesen

Hard Disk Drives (HDDs) speichern Daten zuverlässig und basieren auf bewährter Technologie. Dank hoher Kapazitäten bei niedrigen Kosten pro Kapazitätseinheit… Mehr lesen

Als Wendepunkt in der Speicherbranche bezeichnen Experten die Mozaic 3+ Plattform, bietet sie doch eine Flächendichte von 3 TByte pro… Mehr lesen

Sie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von Instagram. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr InformationenSie sehen gerade einen Platzhalterinhalt von X. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen