Erste Erkenntnisse zu HermeticWiper

25. Februar 2022

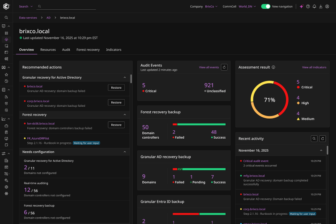

CyberArk Labs hat das Auftauchen der HermeticWiper genannten Wiper-Malware verfolgt, die auf die Infrastruktur der Ukraine abzielt. Bislang hat das Team einige spezifische Merkmale identifiziert, die diese Malware einzigartig machen. Dazu gehört die Tatsache, dass die Angriffe bisher sehr zielgerichtet waren und dass die bisher beobachteten Infektionen kompromittierte Identitäten nutzen, um sich lateral auszubreiten.

Vor allem scheint die Verteilung des Wipers keine Schwachstellen in Lieferketten auszunutzen oder andere „Super Spreader“-Techniken zu verwenden. Das bedeutet, dass die Bedrohung erst einmal nicht sofort auf andere Regionen übergreifen wird. In einem bekannten Fall wurde die Ransomware über eine Gruppenrichtlinie im Active Directory verteilt – die Angreifer hatten also privilegierten Zugriff auf das Active Directory. Ein solches Vorgehen ist bei gezielten, von Menschen ausgeführten Attacken deutlich üblicher und kam beispielsweise auch bei Kaseya zum Einsatz.

Erwähnenswert ist, dass der Wiper hohe Privilegien auf dem kompromittierten Host nutzt, um den Host „unbootbar“ zu machen. Dafür überschreibt er den Boot Record und die Einstellungen für den Systemstart, löscht Gerätekonfigurationen und Schattenkopien (Backups).

Der Wiper scheint so konfiguriert zu sein, dass er Domänencontroller nicht verschlüsselt, damit die Domäne aktiv bleibt. So kann die Ransomware gültige Anmeldeinformationen zur Authentifizierung bei Servern verwenden und diese verschlüsseln. Dies unterstreicht, dass die Angreifer kompromittierte Identitäten nutzen, um auf das Netzwerk zuzugreifen und/oder sich lateral zu bewegen.

Lavi Lazarovitz, CyberArk Labs