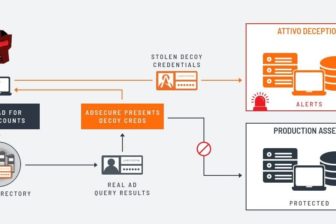

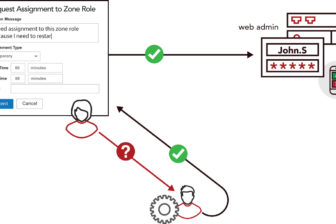

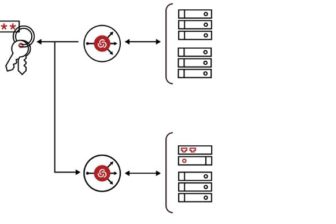

Versteckte Gefahr durch Schatten-Administratoren

Schatten-Administrator-Konten sind Benutzerkonten mit zu hohen Berechtigungen, die versehentlich zugewiesen wurden. Kompromittiert ein Hacker ein Schatten-Admin-Konto, stellt dies ein hohes Risiko für… Mehr lesen