Fehlkonfigurationen im Active Directory gefährden Unternehmen

25. Mai 2021

Das Security Response Team von Tenable hat einige der gängigsten Active-Directory-Fehlkonfigurationen untersucht, die von Cyber-Angreifern ins Visier genommen werden.

Beim Active Directory (AD) handelt es sich um eine der meistgenutzten Technologien zur Administration von Gruppen und Benutzern in IT-Netzwerken von Unternehmen. Sie dient als zentrale Verwaltungsoberfläche für Windows-Domain-Netzwerke und wird zur Authentifizierung und Autorisierung sämtlicher Benutzer und Rechner verwendet. Dies macht Active Directory aber auch zu einem attraktiven Ziel für Bedrohungsakteure – und in vielen Unternehmen ist das Bewusstsein hierfür noch ausbaufähig.

Ausgangspunkt für böswillige Aktivitäten

Sobald Angreifer im Active Directory eines Unternehmens Stellung bezogen haben, können sie eine Vielzahl von böswilligen Aktivitäten durchführen. Angreifer können es als Stützpunkt verwenden, um Malware zu verteilen, neue Benutzerkonten zu erstellen und dem Netzwerk neue Rechner hinzuzufügen.

Sie können beispielsweise neue Benutzer mit Administratorrechten anlegen, neue Clients zur Domain hinzufügen, Ransomware im gesamten Netzwerk bereitstellen, sensible Systeme kompromittieren, sensible Daten entwenden und vieles mehr. Durch alleinige Kompromittierung eines einzigen Assets in der Domain könnte ein Angreifer in der Lage sein, Rechte auszuweiten und sich seitwärts im gesamten System fortzubewegen.

Die Administration des Active Directory kann sich für IT-Teams als komplexe und herausfordernde Aufgabe erweisen, und ebenso kompliziert kann die Absicherung für Sicherheitsexperten sein. In vielen Unternehmen mangelt es an Sicherheitsexperten mit entsprechender Kompetenz und Erfahrung.

Herausforderungen bei der AD-Absicherung

Bedrohungsakteure kennen die gängigen Konfigurationsprobleme genau und werden versuchen, diese auszunutzen, sobald sie sich Zugang ins Netzwerk verschafft haben. Hat ein Angreifer Active Directory erst einmal unter seine Kontrolle gebracht, verfügt er gewissermaßen über den Schlüssel zur gesamten Umgebung und kann dadurch auf jedes mit dem Netzwerk verbundene Gerät oder System zugreifen.

Wenn Active Directory dann noch als Identity Provider (IdP) zum Einsatz kommt, könnte sich eine Kompromittierung auf die SSO-Lösung (Single Sign-On) auswirken. Der Angreifer hätte dadurch noch mehr Zugang zu weiteren Konten, entsprechend den jeweiligen Benutzerkonfigurationen.

In den meisten Unternehmen sind Konfigurations- und allgemeine Sicherheitsprobleme die beiden größten Risiken in Verbindung mit Active Directory. Zudem können auch organisatorische Herausforderungen auftreten. In vielen Unternehmen verwalten IT-Administratoren die Active-Directory-Bereitstellungen, während das Cybersicherheitsteam für deren Schutz verantwortlich ist. Viele Unternehmen müssen zudem mit begrenzten IT- und Sicherheitsbudgets auskommen. Gerade von Sicherheitsexperten wird oft erwartet, dass sie sich in mehreren Bereichen auskennen. Das führt dazu, dass es an Expertenwissen zum Thema Active Directory – und zu den vielen Feinheiten einer ordnungsgemäßen Implementierung – häufig mangelt.

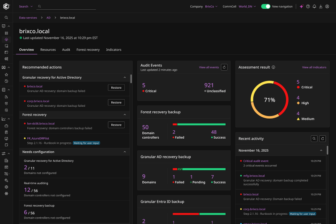

Konfigurationsfehler führen zu Sicherheitsverletzungen

Das Security Response Team (SRT) von Tenable hat Meldungen von Kunden zu Sicherheitsverletzungen analysiert. Die Ergebnisse sind in ein aktuelles Whitepaper zur Absicherung von Active Directory eingeflossen. Das Whitepaper soll Sicherheits- und IT-Experten aufzeigen, worauf sie ihre Active-Directory-Schutzmaßnahmen konzentrieren sollten. Die Forscher von Tenable erklären darin fünf häufige Konfigurationsfehler, die bei einem Angriff am ehesten ausgenutzt werden.

- Zu viele Benutzer werden privilegierten Gruppen zugewiesen,

- Service-Accounts sind als Domain-Admins konfiguriert,

- Probleme mit Passwortrichtlinien,

- schwache Verschlüsselung sowie

- inaktive Domain-Accounts.

Schwachstellen, die sich unmittelbar auf Active Directory auswirken, traten bisher nur selten auf. Doch in der Regel verketten Angreifer mehrere Schwachstellen miteinander, um auf diesem Weg zu versuchen, ihre Zugriffsrechte auszuweiten. Häufig werden dabei legitime Konten und der Zugriff auf Active Directory als Zwischenschritt genutzt, um sich Zugang zu sensiblen Systemen in einem Netzwerk zu verschaffen oder diese anzugreifen.

Grundlegende Schutzmaßnahmen umsetzen

Als Schutzmaßnahmen empfiehlt Tenable grundsätzliche Verbesserungen der Cyberhygiene, regelmäßige Patching-Zyklen, die Ausarbeitung von Plänen zum Umgang mit Out-of-Band-Patches und ebenso regelmäßige Backups. All diese Maßnahmen können dabei helfen, Unternehmen auf die nächste Schwachstelle vorzubereiten, die ihre Active-Directory-Umgebung beeinträchtigen könnte. Administratoren und Sicherheitsexperten müssen bereit sein, wachsam bleiben und zudem Richtlinien implementieren, um die Gefährdung zu reduzieren und sich von innen heraus zu schützen. (rhh)