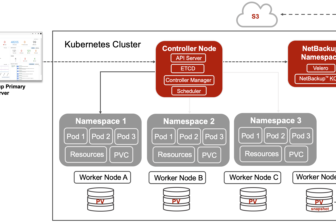

Data Management-Strategie mit Kubernetes stärken und Potential von Containern nutzen

Werden Daten nicht effektiv verwaltet und analysiert, verlieren sie für Unternehmen schnell an Wert. Die Anforderungen an die Datenanalyse nehmen deshalb weiter… Mehr lesen