Qualys Platform erhöht IT-Sicherheit

16. Mai 2019

Wenn es darum geht, die IT-Systeme zu inventarisieren, Schwachstellen aufzudecken und zu schließen, Patches und Updates zu verwalten und durchzuführen, lohnt ein Blick auf die Qualys Platform. Sämtliche zur Verfügung stehende Systeme werden auf diese Weise von einer zentralen Stelle aus verwaltet. Das wird vor allem dann zum entscheidenden Faktor, falls im Unternehmen neben lokalen Systemen, Sensoren und Netzwerkgeräte weitere Ressourcen aus der Cloud hinzukommen.

Aktuelle IT-Security-Lösungen müssen virtuelle Maschinen, Container und Ressourcen von diversen Cloud-Providern, gegebenenfalls Cloud-Ressourcen aus dem Unternehmen selbst, sowie „klassische“ On-Premises-Geräte verwalten, und umfassende Funktionen bieten. Das beginnt beim Inventarisieren und Erkennen der Netzwerksysteme, der Möglichkeit entsprechende Reports zu generieren, den Software-Stand der Systeme anzuzeigen, und gegebenenfalls zu aktualisieren (Patch-Management), einer Verhaltensüberwachung der einzelnen Systeme, und endet bei der Überwachung externer Ressourcen, etwa AWS, Azure oder Google Cloud. Qualys bietet dabei mit seiner aktuellen Cloud-Plattform eine passende Lösung an, aktuell werden beispielsweise neben anderen folgende Funktionen bereitgestellt:

- Vulnerability Management,

- Policy Compliance,

- Asset Inventory (Network, Cloud Inventory)

- Webapplication Scanning,

- File Integrity Monitoring,

- IOC Detection

- und zurzeit 13 weitere Applikationen

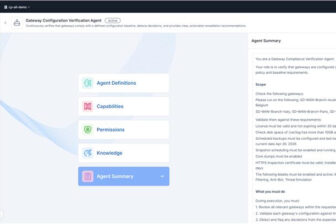

Qualys deckt mit dieser Lösung einen großen Teil im Bereich IT-Security ab. Dabei kann man drei Stufen unterscheiden: In der Mitte die Qualys-Plattform, links und rechts daneben die jeweiligen Sensoren und die entsprechenden Apps und Cloud-Anwendungen.

Als erster Schritt ist es für die Unternehmen wichtig, sich einen Überblick ihre Assets zu verschaffen. Sprich welche Geräte sind eigentlich im Unternehmen vorhanden? Dabei kommt man schnell von den „großen“ Systemen – sprich Server, Workstations oder Netzwerkgeräte- zu den kleineren Geräten. Dazu zählen etwa Lichtschalter, Feuermelder, Steuergeräte, Türschlösser, vernetzte Lautsprecher, Mobilgeräte und dergleichen. Allein im privaten Bereich erreicht man leicht 30, 40 oder sogar 70 Geräte pro Haushalt. In den Firmen sind oftmals hunderte oder tausende Systeme im Einsatz, die über eine eigene IP-Adresse verfügen. Die Herausforderung dabei ist, ein System zu nutzen, das diese Geräte möglichst gut erkennt, die Systeme inventarisiert, und weitere Informationen – etwa zum Hardware-, Firmware- oder Softwarestand – bereitstellt.

Dabei müssen einige Details beachtet werden: Denn besonders in der Produktion kann man mit einem derartigen Scanner Systeme zum Absturz bringen. Teilweise vertragen es bestimmte Schnittstellen nicht einmal, dass sie „angepingt“ werden. Das ist etwa der Fall, wenn ältere und empfindliche Steuergeräte verwendet werden.

„Wir hatten da durchaus schon Situationen, bei denen noch ältere Steuergeräte auf Basis von DOS 6.0 mit eigens programmierten IP-Stack in der Produktion zu finden waren, welche sehr sensibel auf Datenpakete eines aktiven Netzwerkscanners reagiert haben; und als Folge komplett ausgefallen sind. Mit unserem passiven Sensor können wir auch solch sensible Anlagen scannen und inventarisieren.“ erklärt Jörg Vollmer von Qualys.

Der Qualys-Agent sammelt dabei die anfallenden Datenpakete, Informationen und Konfigurationsdaten, und sendet diese Detailinformationen zurück an die Plattform. Dort werden die Informationen dann ausgewertet – dabei wird keine Analyse der gesammelten Daten am Endgerät vorgenommen, sondern zentral in der Plattform abgewickelt. Dabei stehen auch unterschiedliche Connectoren bereit, bei denen auf die APIs (Programmierschnittstellen) der Cloud- oder Hybridcloud-Anbieter zugegriffen werden kann.

Falls beispielsweise in AWS oder Azure eine virtuelle Maschine (VM) zum Einsatz kommt, kann es durchaus sein, dass im Hintergrund mehrerer Server damit beschäftigt sind, die VM bereitzustellen. Mit der Qualys-Plattform kann man auch sehen was sich „darunter“ befindet, und nicht nur die virtuelle Maschine an sich. Hat man alle Systeme inventarisiert, kann man in der Plattform weitere Aktionen triggern. Dazu stehen aktuell 19 unterschiedliche Apps und Funktionen zur Verfügung. Zudem sind auch Punkte wie Schwachstellenmanagement, Policy-Compliance, Richtlinienüberprüfung, CIS-Benchmark oder weitere Konfigurationen zu nennen, die mit der Qualys-Plattform abgedeckt werden. Dabei ist es nicht nötig, weitere Software oder ähnliches auf die Systeme zu spielen, es reicht der Qualys-Agent mit den entsprechenden Modulen. Diese können bei Bedarf hinzugeschaltet, oder auch deaktiviert werden. Aktuell ist auch ein Modul für das Patch-Management verfügbar. Dabei werden beinahe alle aktuellen Patches für die gängigen Betriebssysteme wie MacOS, Windows und Linux unterstützt.

Interessant wird es auch, wenn man die Patches priorisiert. Denn bestimmte sicherheitskritische Softwareupdates sollten besser augenblicklich aufgespielt werden, während eher unkritische Patches auch auf einen späteren Zeitpunkt verschoben werden können. Dabei werden die Patches in fünf Kategorien – je nach Dringlichkeit – eingeteilt. An dieser Stelle hakt Qualys ein, und aktualisiert beispielsweise Informationen zu den aktuellen Bedrohungen. Das ist etwa der Fall, wenn ein neuer Trojaner auftaucht, der eine bestimmte Sicherheitslücke ausnutzt. Daraufhin wird der entsprechende Feed aktualisiert, und der entsprechende Patch automatisiert (um diese Lücke zügig zu schließen) in der Prioritätsliste nach oben verschoben.

„Container-Security steht bei uns ebenfalls ganz weit oben. Dabei ist es wichtig, bereits ganz am Anfang – sprich bereits bei den ersten Codezeilen – die volle Integration im Security-System sicherzustellen. Dabei stellen permanente Überprüfungen sicher, dass die Container und der darin enthaltende Code, etwa von aktuell entwickelten Apps oder Funktionen, nicht kompromittiert wurde. Und diese Überprüfungen werden über den kompletten Lifecycle sichergestellt. Werden nun Änderungen am Container getätigt, werden diese automatisch überprüft, und gegebenenfalls wird ein Alert generiert – etwa, wenn sich gravierende Sicherheitslücken in den Quellcode eingeschlichen haben.“ so Jörg Vollmer.

„Unsere Plattform eignet sich dabei sowohl für KMUs, als auch für Großunternehmen. Dabei orientieren sich die Preise an der Anzahl der zu überwachenden Systeme. Für kleine Unternehmen ist die Lösung ebenfalls interessant, so stellt Qualys die kostenlose Community Edition bereit, wenn nur eine geringe Anzahl an Geräten (maximal 16 interne und 3 externe IP-Adressen) vorhanden sind. Eine zeitlich begrenzte, kostenlose Testversion ist ebenfalls verfügbar.“

Florian Huttenloher