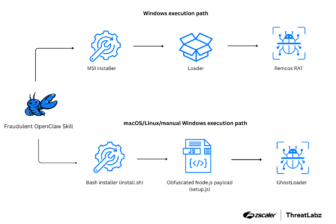

Cyber-Kriminelle missbrauchen OpenClaw-Workflows zur Verbreitung von Remcos RAT und GhostLoader

Die ThreatLabz-Researcher von Zscaler haben eine neuartige Angriffskampagne analysiert, die gezielt den wachsenden Einsatz von autonomen KI-Agenten Entwicklungs- und Unternehmensumgebungen ins Visier… Mehr lesen