Ransomware-Akteure gehen zielgenauer und effizienter vor

16. September 2019

Cyber-Kriminelle verschlüsseln Netzwerkfreigabe-Dateien in Firmenrechenzentren und bei Cloud-Service-Providern – so lautet die aktuell größte Bedrohung. Diese Ransomware-Angriffe nehmen in der Summe zwar ab, die Angreifer gehen gleichzeitig aber zunehmend zielgenauer und effizienter vor. Sie nehmen vermehrt gemeinsam genutzte Dateien in Netzwerkfreigabe-Ressourcen ins Visier, was speziell in Cloud-Umgebungen eine überaus kritische Bedrohung darstellt. Hierbei zeigt sich immer wieder, dass die effektivste Waffe von Cyber-Kriminellen bei Ransomware-Angriffen das fremde Netzwerk selbst ist. Die Kompromittierung der Netzwerkfreigabe ermöglicht die Verschlüsselung von gemeinsam genutzten Dateien auf Netzwerkservern. Dies gilt insbesondere für Dateien, die bei IaaS-Cloud-Anbietern (Infrastructure-as-a-Service) gespeichert sind.

Cyber-Angreifer können heute mühelos die Sicherheit des Netzwerkperimeters umgehen und interne Auskundschaftungen durchführen, um Netzwerkfreigabe-Dateien zu finden und zu verschlüsseln. Durch die Verschlüsselung dieser Dateien, auf die viele Geschäftsanwendungen im gesamten Netzwerk zugreifen, erzielen die Angreifer einen Größenvorteil. Der Angriff erfolgt schneller und ist weitaus schädlicher ist als die Verschlüsselung von Dateien auf einzelnen Geräten.

Im aktuellen „Spotlight Report on Ransomware“ von Vectra werden verschiedene Entwicklungen dieser Cyber-Bedrohung aufgezeigt. Die von Unternehmen freiwillig zur Verfügung gestellten Daten wurden von Januar bis Juni 2019 im Netzwerkverkehr zwischen mehr als vier Millionen Workloads und Geräten in Clouds, Rechenzentren und Unternehmensumgebungen gesammelt. Die Analyse dieser Metadaten liefert ein besseres Verständnis für das Verhalten und die aktuellen Taktiken von Ransomware-Angreifern sowie für daraus resultierende Geschäftsrisiken.

Finanzbranche weltweit betroffen

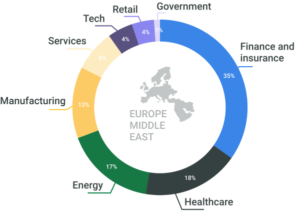

Der aktuelle Spotlight Report verdeutlicht den Übergang von opportunistischen zu gezielten Angriffen und zeigt die Branchen auf, die im Visier der Cyberbösewichte stehen. Aufgeschlüsselt nach betroffenen Branchen, in denen Angriffe auf Netzwerkdatei-Ressourcen stattfanden, liegt mit Abstand die Finanz- und Versicherungsbranche (35 Prozent). Es folgen das Gesundheitswesen (18 Prozent), der Energieversorgung (17 Prozent) und der Fertigungsindustrie.

Geografisch betrachtet war Deutschland in der EMEA-Region im beobachteten Zeitraum mit großem Abstand das Top-Ziel von Ransomware-Angriffen auf Netzwerkfreigabe-Dateien. Der Anteil dieser Ransomware-Bedrohung lag in Deutschland im untersuchten Zeitraum bei 42 Prozent. An zweiter Stelle landete die Schweiz (26 Prozent), gefolgt von Großbritannien (18 Prozent), Dänemark (8 Prozent) und Saudi-Arabien (2 Prozent). Abbildung 2 verdeutlicht die geografische Verteilung.

Cyber-Erpresser spekulieren auf Lösegeldzahlung

Die Akteure gingen bei den jüngst beobachteten Ransomware-Angriffen in großem Stil vor, um Cloud-, Rechenzentrums- und Unternehmensinfrastrukturen abzudecken. Sie nehmen dabei gezielt Unternehmen ins Visier, die am ehesten höhere Lösegeldsummen zahlen würden, um wieder Zugriff auf Dateien zu erhalten, die zuvor von Ransomware verschlüsselt wurden. Die Kosten für Ausfallzeiten aufgrund einer Unterbrechung des Geschäftsbetriebs, die Unfähigkeit zur Wiederherstellung gesicherter Daten und die drohenden Reputationsschäden sind für Unternehmen, die ihre Daten in der Cloud speichern, besonders gravierend.

Ransomware-Angriffe sind nicht nur schnell, sondern auch einfacher und lukrativer als das Stehlen und Verkaufen von Kreditkartendaten oder persönlichen Daten, die im Laufe der Zeit an Wert verlieren. Hinzukommt die diskrete Zahlungsabwicklung via Kryptowährung, die anonym abläuft und schwer nachzuverfolgen ist. All dies erklärt, warum bei Cyber-Kriminellen das saubere, unkomplizierte Geschäftsmodell von Ransomware nach wie vor hoch im Kurs steht.

Viele Unternehmen haben zudem intern einen gravierenden Mangel an Cyber-Sicherheitskenntnissen. Die Auswirkungen werden bei den schnelllebigen, ausgeklügelten Ransomware-Angriffen sehr deutlich. Es gibt nicht genügend fachlich versierte Sicherheitsleute, um Systeme zu scannen, nach Bedrohungen zu suchen und auf Vorfälle zu reagieren.

KI-basierte Erkennung von Angriffsverhalten für schnelle Reaktion

Wenn Unternehmen bösartige Verhaltensweisen rechtzeitig im Angriffszyklus erkennen, können sie die Anzahl der mit Ransomware verschlüsselten Dateien begrenzen, die Verbreitung des Angriffs stoppen und einen katastrophalen Geschäftsausfall verhindern. Dies gilt gerade im Fall von Netzwerkfreigabe-Dateien, auf die es die Akteure im Moment besonders abgesehen haben.

Um sich effektiv zu schützen, müssen Unternehmen nach frühen Indikatoren für einen Ransomware-Angriff Ausschau halten. Da die Täter gezielter agieren, kann deren Verweildauer im Netzwerk recht lang sein, bevor Dateien verschlüsselt werden. Von der Erstinfektion bis zum eigentlichen Einsatz der Ransomware führen Angreifer oft lange Zeit ungestört Auskundschaftungen im kompromittierten Netzwerk durch, um festzustellen, welche Systeme besonders geschäftskritisch und damit finanziell attraktiv sind für die Verschlüsselung. Es gibt viele Schritte im Angriffslebenszyklus, die erste Anzeichen für Angriffsaktivitäten liefern, wie etwa Command-and-Control-Traffic, seitliche Bewegung im Netzwerk und Auskundschaftung.

KI kann subtile Indikatoren für Ransomware-Verhalten erkennen und ermöglicht es Unternehmen, weitreichende Schäden zu verhindern. Eine entsprechend ausstaffierte Sicherheitsplattform beschleunigt die Erkennung und Reaktion, indem sie Netzwerk-Metadaten mit dem richtigen Kontext sammelt, anreichert und speichert. Auf diese Weise ist es möglich, versteckte Bedrohungen in Echtzeit zu erfassen, zu verfolgen und zu untersuchen. Entscheidend ist dabei die unternehmensweite Abdeckung von Clouds, Rechenzentren, Benutzern und IoT-Netzwerken. Nur so lässt sich sicherstellen, dass Angreifer sich nicht in einem verborgenen Winkel der heute weitreichenden IT-Umgebung eines Unternehmens verstecken können.

Notfallplan und Prävention sind ebenso wichtig

Ebenso wichtig ist es, einen detaillierten Notfallplan zu haben, um einen Ransomware-Vorfall zu bewältigen, einschließlich der Kundenkommunikation. Ein dokumentierter und geprobter Reaktionsprozess ist ebenso entscheidend wie die Fähigkeit, derartige Angriffe proaktiv zu erkennen. Beispielsweise sollten Sicherheitsfachkräfte wissen, dass das Herunterfahren eines mit Malware verschlüsselten File-Servers das System-BIOS zerstören kann, wodurch es nicht mehr wiederherstellbar ist.

Maßnahmen wie Netzwerksegmentierung und Host-Isolierung sollten in Betracht gezogen werden. Es ist auch wichtig, den privilegierten Zugriff zu beobachten, um zu wissen, welche Konten Zugriff auf kritische Systeme haben. Ransomware kann nur mit den Rechten des Benutzers oder der Anwendung, die es startet, ausgeführt werden. Umfassende Kenntnisse über die Systeme und Benutzer, die auf bestimmte Dienste zugreifen, ermöglichen es, den Missbrauch von privilegierten Zugängen zu überwachen. Generell ist es entscheidend, schnell zu reagieren, wenn ein Netzwerk- oder Systemzugang kompromittiert ist, lange bevor die Verschlüsselung von Dateien stattfindet.

Andreas Müller ist Sales Director für die Region DACH bei Vectra.