Quishing: Missbrauch von QR-Codes für Phishing

27. Oktober 2023

Der zweidimensionale Strichcode, auch Quick Response (QR)-Code genannt, macht es möglich, dass Benutzer beispielsweise schnell und einfach Website-URLs und Kontaktinformationen weitergeben oder Zahlungen vornehmen können. Jedoch hat diese Technologie auch neue Möglichkeiten für Cyber-Kriminelle eröffnet. QR-Code-Phishing-Angriffe, auch als Quishing bekannt, stellen eine erhebliche Bedrohung für Privatleute und Unternehmen dar.

Hacker verwenden QR-Codes in E-Mail-Angriffen, um Empfänger dazu zu verleiten, bösartige Websites zu besuchen oder Malware auf ihre Geräte herunterzuladen. Diese Angriffe beinhalten in der Regel Social-Engineering-Taktiken, die darauf abzielen, das Vertrauen auszunutzen, das Menschen häufig in E-Mails vermeintlich vertrauter Absender setzen. Im Folgenden finden sich einige Beispiele für die Taktiken, die Cyber-Kriminelle anwenden.

Phishing-Links

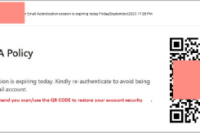

Angreifer betten beispielsweise QR-Codes in Phishing-E-Mails ein und fordern die Benutzer auf, den Code zu scannen und eine gefälschte Seite zu besuchen, die scheinbar zu einem vertrauenswürdigen Dienst oder bekannten Anwendung führt. Die Opfer werden in der Regel dazu verleitet, ihre Anmeldedaten einzugeben, die dann vom Angreifer abgefangen werden.

Gefälschte QR-Codes können auch zu Umfragen oder Formularen führen, die persönliche Daten wie Bild 1. Name, Adresse oder andere sensible Informationen abfragen. Die Opfer werden dabei eventuell mit angeblichen Belohnungen, Preisen oder sogar einer kleinen Zahlung gelockt.

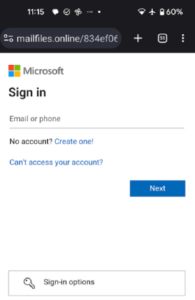

Die „harmlos aussehenden“ QR-Codes führen im Anschluss zum Beispiel zu gut gefälschten Anmeldeseiten. Ein typisches Beispiel für eine derartige Anmeldeseite (sie lässt die Vermutung aufkommen, es wäre eine Microsoft-Anmelde-Site) zeigt das folgende Bild 2.

Malware-Downloads

Ebenso können QR-Codes die Opfer mit bösartigen Websites verbinden, die beim Scannen automatisch Malware auf das Gerät des Opfers herunterladen. Diese Malware kann von Spyware bis hin zu Ransomware reichen und ermöglicht es Angreifern, Daten zu stehlen oder die Kontrolle über ein Gerät zu übernehmen.

Schutz vor QR-Code-Angriffen in E-Mails

QR-Code-Angriffe sind mit herkömmlichen E-Mail-Filtermethoden nur schwer zu erkennen. Es gibt weder einen eingebetteten Link, noch einen bösartigen Anhang, der gescannt werden kann. E-Mail-Filter sind in der Regel nicht darauf ausgelegt, einen QR-Code bis zu seinem Ziel zu verfolgen und auf bösartige Inhalte zu prüfen. Außerdem wird die eigentliche Bedrohung auf ein anderes Gerät verlagert, das möglicherweise nicht durch die Sicherheitssoftware des Unternehmens geschützt ist.

Der Einsatz von KI und Bilderkennungstechnologie ist eine der Möglichkeiten, diese QR-Code-Angriffe zu erkennen. Ein gefälschter QR-Code ist in der Regel nicht das einzige Anzeichen für eine bösartige E-Mail. Die KI-basierte Erkennung berücksichtigt auch andere Signale – wie Absender, Inhalt, Bildgröße und Platzierung – um die böswillige Absicht zu bestimmen. Sicherheitstechnologien zur Impersonation Protection nutzen diese und andere Techniken, um QR-Code-Angriffe zu entdecken und zu blockieren.

Wenn QR-Code-Angriffe noch nicht Teil des Sicherheitstrainings sind, sollte Unternehmen das Thema in ihre Schulungen aufnehmen, um Benutzer über die Taktiken der Angreifer aufzuklären. Anwender sollten stets Vorsicht walten lassen, wenn sie QR-Codes scannen, die per E-Mail oder auf anderem Wege übermittelt werden.

Social-Engineering-Angriffe gehören nach wie vor zu einer der größten Bedrohungen für die Unternehmenssicherheit, da sie auf menschliche Fehler abzielen, und entwickeln sich ständig weiter. Mit einem mehrschichtigen Ansatz aus fortschrittlichen Technologien und regelmäßigen Sicherheitsschulungen kann deren Gefahr jedoch deutlich abgemildert werden.

Dr. Klaus Gheri ist Vice President & General Manager Network Security bei Barracuda Networks.