Lebenszyklus von Zertifikaten aus Sicherheitsgründen erneut verkürzen

20. August 2019

Bereits im März 2018 wurde der Lebenszyklus von Zertifikaten von 39 auf 27 Monate verkürzt. Doch mittlerweile sieht der jüngste Vorschlag des CA/Browser Forums vor, den Lebenszyklus von HTTPS-Zertifikaten ab März 2020 auf nur 13 Monate zu reduzieren, um so die Sicherheit weiter zu verbessern. Experten beziehen zu diesem Vorschlag Stellung und verdeutlichen die potenziellen Auswirkungen auf Anwenderunternehmen.

Diese Verkürzung des Zertifikats-Lebenszyklus soll es Kriminellen schwieriger machen, gestohlene Zertifikate zu missbrauchen, da die Zeitspanne, während der jene gültig sind, verkürzt wird. Es könnte zudem die Anwenderunternehmen dazu zwingen, die neuesten und sichersten der verfügbaren Verschlüsselungs-Algorithmen zu verwenden. Obwohl der Vorschlag, die Lebenszeit von TLS/SSL-Zertifikaten zu verkürzen, möglicherweise die IT-Sicherheit bis zu einem gewissen Punkt verbessern wird, empfehlen einige Experten eindringlich, zusätzliche Schutzmaßnahmen zu implementieren, um die Sicherheit innerhalb ihrer Netzwerke zu erhöhen.

„Wir wissen bereits, was passiert, wenn Änderungen an der Lebensdauer von Zertifikaten auf den Markt gebracht werden“, erläutert Mark Miller, Director of Customer Support bei Venafi. „Große Unternehmen holen sich einfach eine Ausnahme, zahlen vielleicht ein wenig zusätzliches Geld und fahren dann mit dem Business-as-usual fort. Ich stimme DigiCert zu, dass die Kontrolle der Lebensdauer von Zertifikaten als Sicherheitsmaßnahme nur theoretisch ist. In der Praxis werden dagegen jene Unternehmen die Risiken für ihre IT-Sicherheit erheblich reduzieren, die ihre Sicherheitskontrollen und -richtlinien tatsächlich durchsetzen und die Automatisierung nutzen, um kompromittierte Schlüssel schnell zu entdecken – und das ist überhaupt nicht theoretisch.“

Die digitalen Zertifikate dienen nach seiner Ansicht in vielen Anwendungsfällen als Maschinenidentitäten, um sicher mit anderen Maschinen zu kommunizieren und autorisierten Zugriff auf Anwendungen und Dienste zu erhalten. Wenn Unternehmen mangels Transparenz in der IT-Infrastruktur keinen Überblick haben, wie viele Maschinenidentitäten verwendet werden, welche Geräte sie verwenden und wann sie ablaufen, ist das offensichtlichste Ergebnis ein Ausfall, sobald diese Maschinenidentitäten tatsächlich ablaufen.

Die Ergebnisse einer Studie zum Thema Identitäten/Zertifikate lauten:

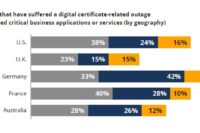

- Fast zwei Drittel der Unternehmen, 60 Prozent, erlebten zertifizierungsbedingte Ausfälle, die sich im letzten Jahr auf kritische Geschäftsanwendungen oder -dienste ausgewirkt haben. 74 Prozent wurden in den letzten 24 Monaten mit ähnlichen Ereignissen konfrontiert.

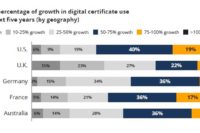

- Fast 80 Prozent schätzen, dass der Einsatz von Zertifikaten in ihren Unternehmen in den nächsten fünf Jahren um 25 Prozent oder mehr wachsen wird, wobei mehr als die Hälfte mit minimalen Wachstumsraten von mehr als 50 Prozent rechnet.

- 85 Prozent der CIOs glauben, dass die zunehmende Komplexität und Interdependenz von IT-Systemen die Ausfälle in Zukunft noch schmerzhafter machen wird.

- Während 50 Prozent der CIOs befürchten, dass sich zertifizierungsbedingte Ausfälle auf das Kundenerlebnis auswirken, sind 45 Prozent über den Zeit- und Ressourcenverbrauch besorgt.

Darüber hinaus entstehen laut Mark Miller mit dem Ablauf der Zertifikate gefährliche Schwachstellen, über die Kriminelle in das System gelangen können, um beispielweise TLS/SSL Zertifikate zu stehlen, die später im Darknet zu Preisen zwischen 260 und 1.600 Dollar verkauft werden.

Schutz von Maschinenidentitäten

Der Einsatz eines Programms zum Schutz von Maschinenidentitäten, das größere Transparenz, Intelligenz und Automatisierung in das Netzwerk einbringt du über den gesamten Lebenszyklus aller Zertifikate bietet, ist ein sicherer und praktischer Weg, um zertifikatsbezogene Ausfälle zu vermeiden.

„Unternehmen sehen sich damit konfrontiert, dass die Nutzung von Zertifikaten dramatisch zunimmt. Die einzige Möglichkeit, wie Firmen diesem Trend – verbunden mit der Verkürzung der Lebensdauer von Zertifikaten – Schritt halten können, besteht darin, in ein automatisiertes Programm zum Schutz der Maschinenidentitäten zu investieren“, erklärt Jens Sabitzer, Global Security Architect bei Venafi. „Geht man davon aus, dass sowohl der Druck auf die Lebensdauer von Zertifikaten anhält, als auch die Nutzung von Zertifikaten weiter zunehmen wird, ist diese Investition die einzige Möglichkeit, wie Unternehmen in Zeiten der Digitalisierung wettbewerbsfähig bleiben können.“

Auf ein weiteres Argument verweist Ash Pala. Der Sicherheitsarchitekt bei Venafi führt aus, dass „viele Faktoren die Sicherheit der TLS-Zertifikate auf öffentlich zugänglichen Websites beeinflussen“. Einerseits habe das CA Browser-Forum einen guten Grund, den Lebenszyklus von Zertifikaten auf 13 Monate zu verkürzen, andererseits gebe es starke Argumente, wie etwa von Troy Hunt und anderen Sicherheitsforschern, über den Wert von EV-Zertifikaten. „Wie ich das beobachte, ist die Begrenzung der Lebensdauer von öffentlich zugänglichen Zertifikaten auf 13 Monate im Allgemeinen im Einklang mit den Richtlinien und Zielen von Unternehmen, die den agilen oder DevOps-Ansatz für ihre interaktiven und transaktionalen Websites übernommen haben, wo das Volumen der kurzlebigen Zertifikate weiter steigt“, gibt Pala zu Protokoll.

Das von DigiCert vorgetragene Gegenargument, dass die Nutzung von Zertifikaten auf gefälschten Websites zunimmt und dass diese sehr kurzlebigen Domains speziell für böswillige Absichten entwickelt wurden, sei in vielerlei Hinsicht ein ganz anderes Problem, das den Lebenszyklus von Zertifikaten nicht beeinflusst. (rhh)

Hier geht es zur Studie zum Thema Identitäten/Zertifikate