Gute Tipps helfen gegen bösartige Bots

17. Februar 2022

Wenngleich immer mehr Cyber-Attacken mit Hilfe von Bots ausgeführt werden, zögern viele Unternehmen noch, Bot-Management-Lösungen einzusetzen, um solche Angriffe erkennen und abwehren zu können. Dabei gehen Bot-Angriffe mittlerweile weit über kleine Scraping-Versuche oder Spamming hinaus.

Bots werden heute eingesetzt, um Benutzerkonten zu übernehmen, DDoS-Angriffe durchzuführen, APIs zu missbrauchen, vertrauliche Inhalte und Preisinformationen abzugreifen und vieles mehr. Der Versuch, bösartige Bots mit firmeninternen Ressourcen oder Lösungen einzudämmen, ist in der Regel nicht zielführend.

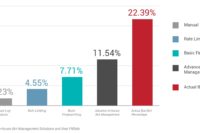

In einer Studie mit dem Titel „Development of In-house Bot Management Solutions and their Pitfalls“ haben Sicherheitsforscher des Innovation Center von Radware herausgefunden, dass die Verwaltung von Bots durch interne Ressourcen tatsächlich mehr Schaden als Nutzen bringt. Im Vergleich zu 22,39 Prozent des tatsächlichen Bot-Traffics identifizierten selbst fortschrittliche interne Bot-Management-Lösungen lediglich 11,54 Prozent des Bot-Verkehrs als bösartig. Die Hälfte davon waren zudem falsch-positive Ergebnisse, so dass nur etwa jeder vierte bösartige Bot als solcher erkannt und zudem die gleiche Anzahl arbeitsaufwändiger Fehlalarme generiert wurde.

Das Versagen interner Bot-Management-Lösungen hat unterschiedlichste Gründe. So nutzen Cyber-Angreifer heute fortschrittliche Technologien, um Tausende von IPs einzusetzen und die geografische Filterung des Datenverkehrs zu umgehen. Wenn Bots von verschiedenen geografischen Standorten ausgehen, werden Lösungen nutzlos, die auf IP-basierte oder geografische Filter-Heuristiken setzen. Die Erkennung erfordert ein Verständnis der Absichten des Besuchers, um die verdächtigen Bots zu identifizieren.

Ein Drittel der bösen Bots kann menschliches Verhalten imitieren

Die Verwaltung von Bots ist komplex und erfordert eine spezielle Technologie mit Experten, die sich mit dem Verhalten von guten und schlechten Bots bestens auskennen. Solche Bots können menschliches Verhalten imitieren (wie Mausbewegungen und Tastenanschläge), um bestehende Sicherheitssysteme zu umgehen.

Ausgefeilte Bots sind über Tausende von IP-Adressen oder Geräte-IDs verteilt und können sich über zufällige IP-Adressen verbinden, um die Erkennung zu umgehen. Die Programme dieser hochentwickelten Bots kennen auch alle gängigen Gegenmaßnahmen, mit denen sie gestoppt werden sollen. Zudem nutzen sie verschiedene Kombinationen von Benutzeragenten, um interne Sicherheitsmaßnahmen zu umgehen.

„Interne Lösungen haben keinen Einblick in die verschiedenen Arten von Bots, und genau da liegt das Problem“, erläutert Michael Gießelbach, Regional Director DACH bei Radware. „Diese Lösungen arbeiten auf der Grundlage von Daten, die von internen Ressourcen gesammelt wurden, und verfügen nicht über globale Bedrohungsdaten. Bot-Management ist ein Nischenbereich und erfordert viel Expertise und kontinuierliche Forschung, um mit berüchtigten Cyber-Kriminellen Schritt zu halten.“

Für die Abwehr bösartiger Bots erweisen sich vier grundlegende Empfehlungen als zielführend:

- Challenge-Response-Authentifizierung: Die Challenge-Response-Authentifizierung hilft, einfache Bots der ersten Generation zu filtern. Es gibt verschiedene Arten von Challenge-Response-Authentifizierungen, wobei CAPTCHAs am häufigsten verwendet werden. Die Challenge-Response-Authentifizierung hilft jedoch nur bei der Filterung veralteter User-Agents/Browser und einfacher automatisierter Skripte. Sie kann ausgeklügelte Bots, die menschliches Verhalten imitieren können, nicht stoppen.

- Strenge Authentifizierungsmechanismen für APIs: Mit der weit verbreiteten Einführung von APIs nehmen Bot-Angriffe auf schlecht geschützte APIs zu. APIs überprüfen in der Regel nur den Authentifizierungsstatus, aber nicht die Authentizität des Benutzers. Angreifer nutzen diese Schwachstellen auf verschiedene Weise aus (einschließlich Session Hijacking und Account Aggregation), um echte API-Aufrufe zu imitieren. Die Implementierung strenger Authentifizierungsmechanismen für APIs kann dazu beitragen, Sicherheitsverletzungen zu verhindern.

- Überwachung fehlgeschlagener Anmeldeversuche und plötzlicher Spitzen im Datenverkehr: Cyber-Angreifer setzen bösartige Bots ein, um Credential Stuffing und Credential Cracking-Angriffe auf Anmeldeseiten durchzuführen. Da bei solchen Ansätzen verschiedene Anmeldedaten oder unterschiedliche Kombinationen von Benutzer-IDs und Kennwörtern ausprobiert werden, steigt die Zahl der fehlgeschlagenen Anmeldeversuche. Zudem erhöht die Präsenz bösartiger Bots auf einer Website auch den Datenverkehr. Die Überwachung fehlgeschlagener Anmeldeversuche und eines plötzlichen Anstiegs des Datenverkehrs kann helfen, präventive Maßnahmen zu ergreifen.

- Dedizierte Bot-Management-Lösungen: Interne Maßnahmen bieten zwar einen grundlegenden Schutz, gewährleisten aber nicht die Sicherheit von Benutzerkonten, geschäftskritischer Inhalte und anderer sensibler Daten. Hochentwickelte Bots der dritten und vierten Generation, die mittlerweile 37 Prozent des Bad-Bot-Verkehrs ausmachen, können kleine und langsame Angriffe ausführen oder groß angelegte verteilte Attacken starten, die massive Auswirkungen auf die Verfügbarkeit haben können. Eine spezielle Bot-Management-Lösung erleichtert die Erkennung und Eindämmung solch ausgeklügelter, automatisierter Aktivitäten in Echtzeit. (rhh)