16 Prozent mehr Cyber-Angriffe in Deutschland im Januar 2026

16. Februar 2026

In Europa stieg das Angriffsvolumen um 18 Prozent auf 1755 wöchentliche Attacken je Unternehmen. In Österreich stiegen sie um 14 Prozent auf 1676, in der Schweiz sanken sie jedoch um elf Prozent auf 1093. Diese Resultate stammen aus dem Monthly Cyber Threat Report für Januar 2026 von Check Point Research.

Im Januar 2026 erfuhren Unternehmen weltweit durchschnittlich 2090 Cyber-Angriffe pro Woche. Dies entspricht einem Anstieg von drei Prozent gegenüber Dezember 2025 und von 17 Prozent gegenüber dem Vorjahreszeitraum. Im DACH-Raum gehen die Trends auseinander.

In Deutschland und Österreich stiegen die Angriffszahlen zwar: Deutsche Unternehmen erfuhren im Schnitt 1314 und damit um 16 Prozent mehr Attacken. Auch in Österreich stiegen die Zahlen um 14 Prozent auf 1676. In der Schweiz allerdings gingen die Angriffe verglichen mit Januar 2025 um elf Prozent auf 1093 zurück.

GenAI-Nutzung eröffnet Datenlecks

Die Nutzung von Künstlicher Intelligenz (GenAI) in Unternehmen hat sich weiter beschleunigt und das lässt das Risiko eines Datenverlusts deutlich ansteigen. CPR hat im Januar folgende gefährliche Trends ausgemacht:

- Einer von 30 GenAI-Prompts zeigte ein erhöhtes Risiko, dass sensible Daten nach außen dringen.

- Dieses Datenleck-Risiko betraf 93 Prozent der Unternehmen, die regelmäßig GenAI-Tools verwenden.

- 16 Prozent aller Prompts enthielten potenziell sensible Informationen.

- Unternehmen nutzten im Durchschnitt zehn verschiedene GenAI-Tools, was auf fragmentierte und inkonsistente Nutzungsmuster hinweist.

- Der durchschnittliche Unternehmensnutzer generierte 76 GenAI-Prompts pro Monat, was eine tiefe operative Integration von KI-gesteuerten Workflows widerspiegelt.

Diese anhaltende Undurchsichtigkeit bei der GenAI-Nutzung unterstreicht die Notwendigkeit solider Governance, besserer Sichtbarkeit von KI-Tools und strenger Kontrollen der Datenverarbeitung. Ohne solche Sicherheitsvorkehrungen sind Unternehmen verstärkt der Gefahr ausgesetzt, dass Zugangsdaten nach außen dringen, Quellcode offengelegt wird, interne Dokumente falsch weitergegeben werden und versehentlich Schwachstellen in der Lieferkette entstehen.

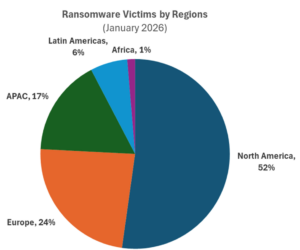

Ransomware-Lagebericht nach Regionen, Ländern und Branchen

Ransomware-Aktivitäten nahmen im Januar 2026 mit 678 öffentlich gemeldeten Angriffen um zehn Prozent weiter zu. Trotz monatlicher Schwankungen bleibt Ransomware eine der hartnäckigsten und zerstörerischsten Bedrohungen weltweit. Robuste RaaS-Ökosysteme und zunehmend auf Datendiebstahl ausgerichtete Erpressungsmodelle befeuern die Gefahr zusätzlich.

Auf Nordamerika entfielen 52 Prozent der Ransomware-Opfer, gefolgt von Europa mit 24 Prozent. Das zeigt, dass sich die Angreifer weiterhin auf umsatzstarke Märkte mit einer umfangreichen digitalen Infrastruktur konzentrieren. Nach Ländern aufgeschlüsselt blieben die USA (48 Prozent) das am stärksten betroffene Land. Weitere stark betroffene Länder waren Großbritannien (fünf Prozent), Kanada (vier Prozent), Deutschland (vier Prozent) oder Italien (drei Prozent).

Diese Erkenntnisse stammen von sogenannten Ransomware-Shame Sites, die von Erpressergruppen genutzt werden, um ihre Opfer öffentlich aufzulisten. Diese Angaben sind zwar von Natur aus selektiv, bieten jedoch einen wertvollen Einblick in das Ausmaß, die Verbreitung und die sich entwickelnden Taktiken des Ransomware-Ökosystems.

Branchen, die in hohem Maße auf einen kontinuierlichen Betrieb angewiesen sind, blieben die Hauptziele von Ransomware. Unternehmensdienstleistungen machten 33 Prozent aller Ransomware-Opfer aus, gefolgt von Konsumgütern und Dienstleistungen (15 Prozent) und der industriellen Fertigung (11 Prozent). Das macht deutlich, dass sich die Angreifer auf Sektoren konzentrieren, in denen Ausfallzeiten direkt zu finanziellen Einbußen und Reputationsschäden führen.

Die Frage nach den aktivsten Ransomware-Gruppen im Januar 2026 beantwortet sich wie folgt:

- Qilin hat mit 15 Prozent der gemeldeten Angriffe die meisten Ransomware-Vorfälle zu verschulden und weitete die Offenlegung der Opfer durch sein Rust-basiertes Ökosystem aus.

- LockBit (12 Prozent) setzte seine großflächig angelegten Kampagnen mit doppelter Erpressung fort.

- Auch Akiras Aktivitäten rissen nicht ab (9 Prozent). Die Gruppe zielt auf Windows-, Linux- und ESXi-Systeme, mit besonderem Schwerpunkt auf Unternehmensdienstleistungen und industrielle Fertigung.

Prävention ist Trumpf

Es zeigen sich weiterhin steigende Angriffszahlen – national wie international. GenAI wirkt dabei wie ein Beschleuniger: Angreifer automatisieren schneller, skalieren effizienter und nutzen Schwachstellen früher aus. Detection allein genügt nicht mehr. Entscheidend ist Prävention – unterstützt durch Echtzeit-Intelligence und einen integrierten Schutz über Cloud, Netzwerk, Endpunkte und Identitäten hinweg.

Die Erkenntnisse stammen aus Check Points KI-Plattform ThreatCloud, die täglich Millionen von Indikatoren für Kompromittierungen (IoCs) analysiert. ThreatCloud wird von über 50 KI-gesteuerten Engines angetrieben und mit Informationen aus mehr als 150 000 Netzwerken und Millionen von Endpunkten gespeist. Damit bietet ThreatCloud einen der umfassendsten Echtzeit-Überblicke der globalen Bedrohungslage, die derzeit verfügbar sind.

Thomas Boele, Regional Director Sales Engineering CER/DACH.